Основні рекомендації проти інфекції

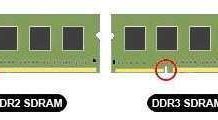

Установка Windows

Ми починаємо захищати комп’ютер під час установки системи, тому що у випадку активного підключення до Інтернету комп’ютер ніяк не захищений, що може призвести до атак хробака. В результаті у нас є заражена система з самого початку, що може здатися дивним для інших, тому що вони «зробили формат». Щоб уникнути цього, давайте дотримуватися правил:

Установка Windows

портовий контроль

————————

Установка захисних додатків

————————

Оновлення системи і встановленого програмного забезпечення

Один з основних елементів захисту від інфекцій. Велика кількість шкідників використовують уразливості системи і програмного забезпечення. Оновлення закривають ці уразливості, запобігаючи вторгнення і контроль системи. Що стосується додаткового стороннього програмного забезпечення, найбільш вразливими є додатки, що використовують Інтернет (браузери, плагіни Flash & Shockwawe Player, Java) і ті, які використовуються для відкриття окремих файлів, засоби перегляду документів PDF, мультимедійні програвачі).

Щоб проілюструвати важливість проблеми, прикладом є відомі черв’яки Blaster і Conficker, які просто використовують уразливості в системі, які не були виправлені. Виправлення цих вразливостей захищає систему від цих черв’яків.

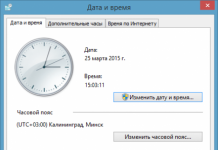

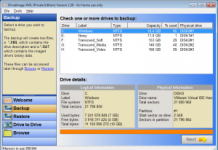

автоматичне оновлення системи

————————

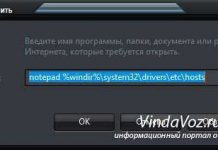

USB-захист від інфекцій

В даний час це найпоширеніший джерело інфекції. Портативні спогади невідомого походження є розсадником шкідників. Найбезпечніше завантажувати не прані папки autorun.inf на будь-який портативний і жорсткий диск і вимкнути автозапуск в системі.

профілактика інфекції Pendrives

————————

Робота на записі з обмеженими правами

Дуже ефективний спосіб запобігти зараження – це працювати на записі з обмеженими правами. Шкідливий код не має прав на зміну налаштувань системи і збитки, завдані вірусами, буде менше.

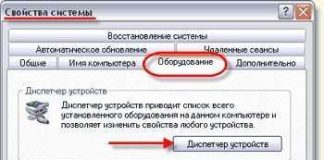

змінити права користувача

————————

Як уникнути нелегального програмного забезпечення

Всі види «тріщин», «генераторів ключів» є джерелом троянів. Так що, якщо ми використовуємо такі програми, у нас безумовно є деякі в системі. Я пропоную вам покінчити з «піратством» і використовувати безкоштовне легальне програмне забезпечення.

Всі файли завантажуються з веб-сайтів виробника або з визнаних програмних ворталов.

Підозрілі програми можна запускати у віртуалізованому середовищі.

віртуалізація додатків

де завантажити файли

————————

Очищення системи від тимчасових файлів

Шкідники люблять знаходитися у теках з тимчасовими файлами, кеш-пам’яттю інтернет-браузерів. Регулярне видалення тимчасових місцезнаходжень видаляє цей джерело.

захист конфіденційності

————————

Користувач – найслабша посилання

У всій ланцюжку безпеки найважливіше – це поведінка користувача. Часто використання вашої голови і знання системи захищають ваш комп’ютер краще, ніж інші способи. Приклади:

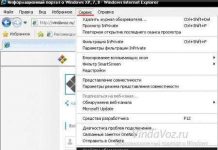

– не відвідувати підозрілі сайти

– не відповідати на підозрілу інформацію, наприклад, про шкідливий файл в системі, і не запитувати його видалення

————————

Якщо ви заразилися інфекцією

У разі зараження, необхідно проаналізувати систему і згенерувати логи:

OTL від OldTimer

виявлення руткітів

Якщо у нас недостатньо знань, краще нічого не робити самостійно. Ми йдемо на наступний форум за допомогою:

Сканування з використанням дезінфекційного сканера і антишпигунського також допоможе:

комплексний дезінфекційний сканер

антишпигунська програма