Съемные диски, такие как USB-накопители, внешние накопители, карты памяти, являются потенциальными источниками вредоносных программ, заражающих систему, которые легко переносятся благодаря функциям по умолчанию, включенным в Windows >>> AutoPlay и AutoRun. После подключения незащищенного диска к зараженному компьютеру файлы вредных организмов автоматически копируются на этот диск. Затем, подключив такой диск, мы автоматически заражаем другую систему. Вот почему важно защитить систему и съемные диски от этого типа заражения.

Шаги безопасности:

Сначала мы защищаем систему – антивирусную проверку, затем защиту с помощью этих методов. Затем подключите съемные диски, отсканируйте их антивирусом и, наконец, защитите их.

Отключение автоигры “Автоигра”

Отключение функции автозапуска Автозапуск исключает появление окна действий автозапуска, поэтому диски не запускаются самостоятельно. Однако по умолчанию здесь есть дефект, потому что система после вставки диска все равно будет искать файл author.inf и сможет его выполнить. Решением является установка патча: . Только теперь отключение автозапуска будет эффективным.

Учебник: Включение / выключение автозапуска (автозапуск “Автоигра”)

Windows 7: в этом выпуске Windows функция автозапуска для USB-накопителей была полностью удалена, оставляя только для съемных CD / DVD-дисков. Эта может быть введена в Windows XP / Vista путем установки исправления .

Защита от некорректируемых папок / файлов autorun.inf

Утилиты создают скрытую папку autorun.inf на диске, которая не позволяет вредоносным файлам из autorun.inf записывать напрямую в корень диска – инфекция не может поместить туда свой autorun.inf – (по умолчанию в Windows файл с тем же именем, что и каталог, пытается автоматически сохранить в каталог с таким же именем и не рядом с ним, а файлы autorun.inf работают только в корне диска). Папка содержит элемент с зарегистрированным именем, который нельзя удалить обычным образом, но вы можете легко изменить его имя, которое можно легко удалить из защиты. Чтобы предотвратить это (только на дисках NTFS), мы удаляем права доступа к папкам для всех учетных записей : PPM для папки -> Свойства -> вкладка Безопасность> в разделе Запретить выберите Полный доступ. Никто не может ничего сделать с этой папкой после отказа в правах. Единственное решение – перенастроить набор разрешений .

Вручную создайте защитную папку

Чтобы вручную создать такую папку, мы можем использовать пакетный файл BAT ( готовый файл ), запустив его в корне каждого диска.

MD autorun.inf CD autorun.inf Доктор медицинских наук CD ATTRIB autorun.inf + R + H + S

Текст вставляется в блокнот и сохраняется как «file.bat» (имя con может быть заменено другим из зарезервированных имен). После запуска будет создана папка autorun.inf с блокирующим элементом CON, и к ней будут применены атрибуты « только для чтения», hidden + system.

Автоматическое создание папки

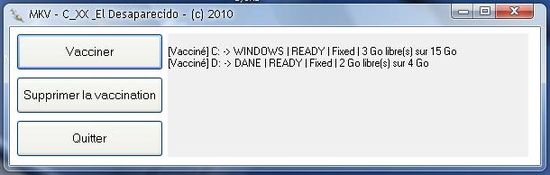

Мы можем использовать приложения: USBFix, USB-набор , Autorun Protector (раздел Защита устройства), Panda USB Vaccine (USB Vaccination), MKV.

Удаление созданных папок:

MKV скачать: , MKV.zip

приложение позволяет создавать защитные папки (раздел Vacciner), а также удалять их (раздел «Вакцинация»). Удаляет папки, созданные USBFix, Flash Disinfector, Autorun Protector, не работает с безопасностью Panda USB Vaccine.

Другие способы:

– используя Linux, например, Parted Magic

– с помощью приложения DirectoryFixer

После удаления этого файла папка autorun.inf разблокируется, и вы можете удалить ее вручную.

– удаление из командной строки по формуле в обход зарезервированных имен: инструкция

Защита путем отключения чтения файлов autorun.inf

– możliwość automatycznego wykonywania programu z dysków, potrzebne są tutaj pliki autorun.inf, w których zapisane jest jaki program ma się uruchomić. Автозапуск «Автозапуск» – возможность автоматического запуска программы с дисков, вам нужны здесь файлы autorun.inf, в которых сохраняется какая программа для запуска.

Простейший файл автозапуска выглядит так: запись open = program.exe указывает, какая программа должна запускаться автоматически:

[Автозапуск] разомкнут = program.exe

Этот метод очень эффективен (система не понимает, что такое файл autorun.inf, поэтому не может его выполнить), но файлы autorun.inf не будут запущены, например, на игровых досках или в программном обеспечении. Память U3 перестанет работать (их LaunchPad требует использования autorun.inf). В этой ситуации лучшей альтернативой является защита папок / файлов autorun.inf от не удаляемых файлов.

Чтобы отключить распознавание файлов autorun.inf, мы изменим реестр, импортировав следующие записи:

Отключить функцию автозапуска

Редактор реестра Windows, версия 5.00 [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionIniFileMappingAutorun.inf] @ = "@ SYS: DoesNotExist"

Включите функцию автозапуска

Редактор реестра Windows, версия 5.00 [-HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionIniFileMappingAutorun.inf]

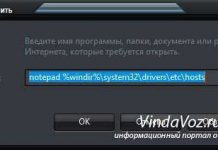

Вставляем текст в блокнот,

Файл >>> Сохранить как >>> Установить расширение Все файлы >>> Сохранить как FIX.REG Введите значение в реестр, дважды щелкнув. В обоих случаях – после перезагрузки компьютера.

Для удобства вы можете загрузить готовые файлы REG для импорта: Enabled_disabled_autorun.zip

Это также можно сделать автоматически с помощью приложения:

– Autorun Protector (в разделе Защита ПК)

– Panda USB Vaccine (в разделе «Компьютерная вакцинация»)

Удаление сопоставления из ключа MountPoints2

HKEY_CURRENT_USERsoftwaremicrosoftwindowscurrentversionexplorermountpoints2

Ключ хранит информацию о различных USB-устройствах, которые использовались на компьютере. Вы можете полностью удалить этот ключ, после перезагрузки компьютера ключ будет автоматически восстановлен. Это можно сделать автоматически в Autorun Protector, функции «Очистить реестр MountPoints2».

Вы также можете отозвать разрешения для этого ключевого утверждения .

Исправление, которое исправляет отображение скрытых файлов

Редактор реестра Windows, версия 5.00 [HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced] "SuperHidden" = DWORD: 00000001 [HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced] "Hidden" = DWORD: 00000001 [HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerAdvanced] "ShowSuperHidden" = DWORD: 00000001 [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvancedFolderHiddenSHOWALL] "CheckedValue" = DWORD: 00000001 [-HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvancedFolderSuperHiddenPolicyDontShowSuperHidden] [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvancedFolderSuperHiddenPolicyDontShowSuperHidden] @ = ""

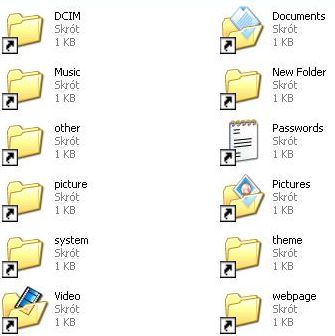

Инфекции, использующие уязвимость при обработке файлов .lnk (ярлыки)

Новый тип заражения использует ошибку при обработке файлов .lnk (ярлыки) и не похож на большинство вредоносных программ этого типа, использующих возможности файла autorun.inf. Эта дыра существует в библиотеке shell32.dll, в коде, отвечающем за отображение ярлыков (файлов LNK). Ну, для файла LNK вы можете указать файл с иконкой, такой файл может быть DLL или другой программой. В таком случае возникает ситуация, когда простое отображение ярлыка, например, на панели управления, может автоматически запускать любую программу с правами пользователя. Если у пользователя есть права администратора, можно установить руткит в системе.

Чтобы заразиться, просто подключите зараженный переносной диск, если автозапуск включен, или отобразите содержимое USB-накопителя с помощью любой программы, которая автоматически показывает значки файлов (например, Total Commander или Windows Explorer), если автозапуск отключен.

симптомы:

папки на диске скрываются путем применения атрибутов hidden + system, и вместо этого есть ярлыки с именами каталогов, но не ведущие к ним, а только для заражения файлов (PPM >>> properties >>> target).

Профилактика :

установить исправление для устранения уязвимости обработки ярлыков: KB2286198

лечение:

Если мы не установили исправление и не заразились, мы должны предпринять следующие действия:

пример:

H:

del / s H: *. lnk

attrib / d / s -s -h H: *

RD / S / QH: RECYCLER

RD / S /QH:$RECYCLE.BIN

REG DELETE "HKCUsoftwaremicrosoftwindowscurrentversionexplorermountpoints2 {78db02ca-f409-11df-bbcf-001485361ff2}" / f

пауза

В меню Notebook >>> Файл >>> Сохранить как >>> Установить расширение Все файлы >>> Сохранить как FIX.BAT >>> запустить этот файл

Полезные инструменты:

Используя специальные приложения, вышеуказанные действия могут выполняться автоматически.

Обновление : расширенные приложения USBFix и USB-set описаны в отдельной записи.

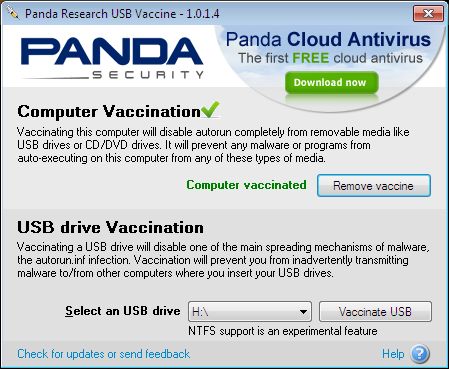

Лицензия: бесплатная

Платформа: Windows 2000 / XP / Vista / 7

приложение для защиты от инфекций от съемных дисков. Во время установки мы выбираем вариант установки жилой охраны, определяем, должна ли вакцинация устройств выполняться автоматически, и поддерживаем вакцинацию файловой системы NTFS.

При запуске инструмент имеет два раздела:

Компьютерная вакцинация – защита путем отключения чтения файлов autorun.inf, способом, описанным выше.

USB Vaccination создает не стираемый файл autorun.inf на переносных USB-накопителях (не поддерживает жесткие диски), отформатированный в FAT / FAT32 / NTFS, предотвращая его чтение, изменение, удаление и генерацию нового. В приложении есть другой метод создания объектов:

– на FAT: файл виден, но не может быть удален

– в NTFS: файл autorun.inf не виден на диске, но не может быть создан на нем (ошибка «такое имя уже существует»)

Это самая эффективная защита USB.

Портативная версия –

Лицензия: бесплатная

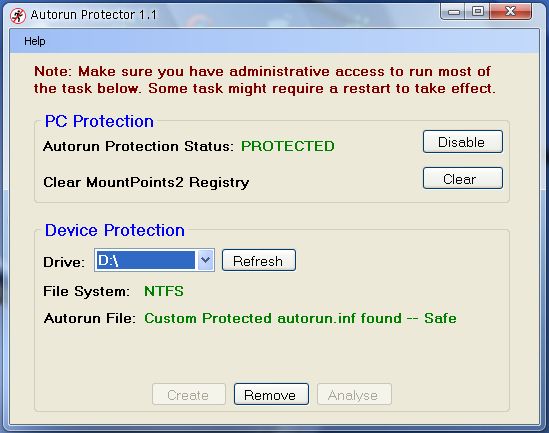

Платформа: Windows + .NET Framework 2.0

Раздел Защита компьютера – отключение автозапуска в Windows с помощью метода ключа IniFileMapping (отключение системного считывания файлов autorun.inf). Кроме того, функция «Очистить реестр MountPoints2» – очистка содержимого кеша USB-устройств.

Раздел Защита устройства – создание не стираемых папок autorun.inf на обнаруженных дисках.

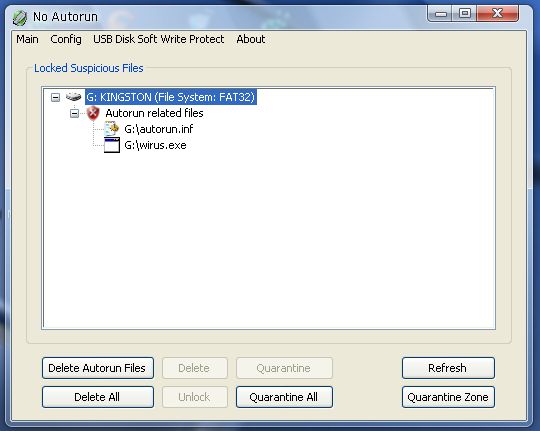

Лицензия: с открытым исходным кодом

Приложение контролирует каждый подключенный USB-диск и блокирует расположенный на нем файл autorun.inf вместе с исполняемыми файлами, сохраненными на нем. При обнаружении файла autorun.inf появляется окно с выбором действий. До тех пор, пока не будут предприняты соответствующие действия, файлы не смогут выполняться и не будут вредить системе, а также не могут быть удалены из Проводника. Чтобы удалить все файлы, выберите «Удалить файлы автозапуска» / «Удалить все». Удалить отдельные файлы. Нажав кнопку «Разблокировать», мы снимаем блокировку с файлов и имеем к ним доступ. Карантин – карантин.

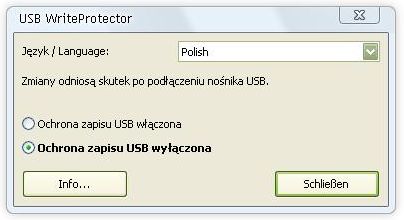

pozwala na zablokowanie zapisu na każdym nowo podłączanym dysku USB, który będzie tylko do odczytu. Параметр «Защита от программной записи USB-диска» позволяет блокировать запись на любом вновь подключенном USB-диске, который будет доступен только для чтения. Это полезно, если ваш компьютер уже заражен, но вы не хотите распространять вирус.

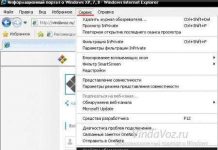

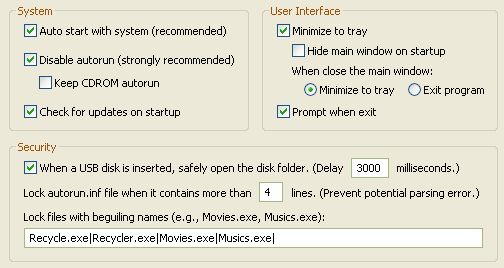

Выбрав Config, мы получаем доступ к конфигурации:

– automatyczny start z systemem автоматический запуск с системой – автоматический запуск с системой

– opcja wyłącza funkcje autoodtwarzania Autoplay отключить автозапуск – эта опция отключает функции автозапуска автозапуска

– opcja pozwala na bezpieczne otwarcie folderu dysku USB po określonym czasie w sekundach при вставленном USB-диске безопасно открывайте папку на диске – эта опция позволяет безопасно открывать папку на USB-диске через указанное время в секундах

заблокировать файл autorun.inf, если он содержит более 4 строк. – blokada pliku autorun.inf, jeśli zawiera więcej niż 4 linie. (предотвратить потенциальную ошибку синтаксического анализа.) – заблокировать autorun.inf, если он содержит более 4 строк. (предотвращает возможные ошибки синтаксического анализа)

Загрузить: (установка не требуется, переносимый тип; вставьте в пустой файл NoAutorun.ini перед запуском:

[Система]

auto_start = 0

start_as_task = 0

auto_check_updates = 0

приложение блокирует возможность сохранения и удаления данных на устройствах, подключенных к USB-порту (возможно только копирование и воспроизведение файлов). Лучше всего запускать приложение прямо с USB-накопителя, тогда вам не нужно перезагружать компьютер. После запуска выберите опцию Защита от записи USB включена. Чтобы активировать защиту, мы должны отключить и снова подключить устройство. Чтобы включить запись, выберите USB защита от записи отключена.

Скачать:

Снимок экрана: