Avenger – очень сильное приложение для удаления сильно укоренившихся вредоносных элементов. После загрузки приложения мы начинаем его использовать.

поддержка приложений

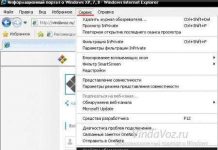

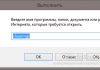

приложение требует административных прав. После запуска отображается окно с информацией о том, что использование приложения не является на 100% безопасным. Нажмите OK, и окно программы откроется.

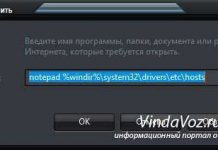

Теперь пришло время загрузить скрипт удаления. Это может быть сделано:

После загрузки скрипта нажмите кнопку «Выполнить» и подтвердите его выполнение. Мститель попросит вас перезапустить. Во время сброса системы приложение выполнит все указанные задачи по удалению, одновременно создавая резервные копии удаленных элементов. Затем будет отображен журнал операций. Журнал и копии элементов сохраняются в папке C: Avenger

создание сценария

Сценарий состоит из текста «одна команда на одну строку». Каждая строка обрабатывается отдельно, поэтому не должно быть разделительных или переносящих строк.

Руководство по созданию сценариев доступно на веб-сайте производителя.

Комментарий : информативный комментарий

Файлы для удаления : удаляйте файлы вместе с копированием

Файлы для удаления:

C: WINDOWSSystem32SomeBadFile.dll

% Windir% bad.exe

c: documents and settingsfile.exe

Файлы для замены на пустышку : замена копии файла с тем же именем при создании копии оригинала

Файлы для замены на пустышку:

C: WINDOWSSystem32SomeBadFile.dll

% Windir% bad.exe

c: documents and settingsfile.exe

Файлы для перемещения : переместить выбранные исходные файлы в другое место назначения. Царапина | используется для отделения пути к исходному файлу от целевого файла. Первый путь – источник (этот файл заменяет цель), второй путь – назначение (этот файл будет заменен первым).

Файлы для перемещения:

C: WINDOWSSystem32SomeBadFile.dll | C: renamed.dll

% windir% bad.exe | % Systemdrive% bad.exe.bak

c: Documents and settingsfile.exe | с: backupbad.extension

Папки для удаления : удаление папок и создание копий

Папки для удаления:

C: WINDOWSSystem32SomeBadFolder

c: документы и настройки sevil userevil папку

Ключи реестра для удаления : удаление ключей реестра из ветви HKEY_LOCAL_MACHINE вместе с созданием копии

Ключи реестра для удаления:

HKLMSПрограммное обеспечениеMicrosoftWindows NTCurrentVersionWinlogonNotifyBadKey

HKLMSoftwareBadKey

HKEY_LOCAL_MACHINESystemCurrentControlSetControlBadKey

Ключи реестра для замены на фиктивные : заменяет выбранные значения ключей пустыми данными

Ключи реестра заменить на пустышку:

HKLMSПрограммное обеспечениеMicrosoftWindows NTCurrentVersionWinlogonNotifyBadKey

HKLMSoftwareBadKey

HKEY_LOCAL_MACHINESystemCurrentControlSetControlBadKe

Значения реестра для удаления : удаление значений, а не ключей. знак | используется для отделения имени ключа от имени значения.

Значения реестра для удаления:

HKEY_LOCAL_MACHINESпрограммное обеспечениеSomeKey | BADVALUE

HKLMSПрограммное обеспечениеMicrosoftWindowsCurrentVersionRun | BadRunValue

HKLMSystemCurrentControlSetControlSession Manager | BADVALUE

Значения реестра для замены на фиктивные : заменяет конкретное значение выбранного ключа пустыми данными

Значения реестра для замены на пустышку:

HKEY_LOCAL_MACHINESпрограммное обеспечениеSomeKey | BADVALUE

HKLMSПрограммное обеспечениеMicrosoftWindows NTCurrentVersionWinlogon | система

HKLMSystemCurrentControlSetControlSession Manager | BADVALUE

Программы для запуска при перезагрузке : запуск выбранной программы при следующей перезагрузке компьютера, например, BAT-файл, импорт REG-файла

Программы для запуска при перезагрузке:

C: Документы и настройкиМой пользовательDesktopHijackThis.exe

% Systemdrive% my_fix.bat

с: MyRegFile.reg

regedit.exe /sc:MyRegFile.reg

Удаление драйверов : выгрузка и удаление системных драйверов и служб, требуется две перезагрузки, введенные здесь имена можно увидеть в реестре под ключом HKEY_LOCAL_MACHINESystemCurrentControlSetServices

Драйверы для удаления:

BadDriver

avpi32

rnuk_h

Отключение драйверов: отключение драйверов и служб путем изменения типа запуска на 4. Файлы не удаляются.

Драйверы для отключения:

BadDriver

Вы можете писать заглавными и строчными буквами (C: WINDOWS или C: Windows), вы можете использовать переменные среды в путях доступа.

Пример простого скрипта:

Файлы для удаления:

C: WINDOWSmsc.exe

C: WINDOWSSystem32msxml71.dll

с: windowssystem32kbiwkmvdylbtml.dll

гр: windowssystem32driverskbiwkmpxudeuwq.sys

C: Документы и настройки Ania Local Settings Tempb.ex

С: {WINDOWSTasks 7B02EF0B-A410-4938-8480-9BA26420A627} .JOB

Ключи реестра для удаления:

HKLMSYSTEMCurrentControlSetServiceskbiwkmkberrsei

HKLMSYSTEMControlSet001Serviceskbiwkmkberrsei

HKLMSПрограммное обеспечениеMicrosoftWindowsCurrentVersionExplorerBrowser Вспомогательные объекты {500BCA15-57A7-4eaf-8143-8C619470B13D}

HKLMSПрограммное обеспечениеMicrosoftWindowsCurrentVersionExplorerBrowser Вспомогательные объекты {3CA2F312-6F6E-4B53-A66E-4E65E497C8C0}

Значения реестра для удаления:

HKLMSOFTWAREMicrosoftWindowsCurrentVersionShellServiceObjectDelayLoad | zIVvQVxTCTZ

Драйверы для удаления:

kbiwkmkberrsei

Программы для запуска при перезагрузке:

C: fix.reg