(oprogramowanie rogue, scareware) to bezużyteczne aplikacje podszywające się pod programy zabezpieczające lub optymalizujące system. Контрафактне програмне забезпечення (шахрайське програмне забезпечення, scareware) – це шкідливі програми, які уособлюють програми безпеки або оптимізують систему. Найчастіше це антивірусні програми, дефрагментатори дисків, програми, які видаляють недійсні записи реєстру.

джерела

Шахрайські програми можуть бути встановлені в системі різними способами. Найпоширеніші ситуації:

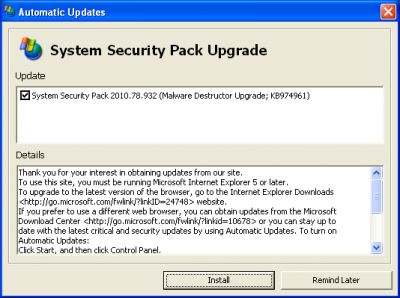

- комп’ютер заражений шкідливим програмним забезпеченням, найчастіше троянами, які відображають повідомлення про помилки та системні інфекції. Ці повідомлення перебувають під впливом страху, викликаного тим, що користувачі змушують їх завантажувати і купувати підроблені програми, здатні вирішити всі проблеми і загрози.

- після відвідування спеціально підготовленого веб-сайта відбувається автоматична прихована завантаження та встановлення підробленого програми. Все робиться без відома і згоди користувача. Цей метод називається атакою завантаження з диска .

- у той час як на сайті нас просять встановити оновлення Flash або додаткові кодеки, необхідні для відтворення відео онлайн. Насправді це трояни, які після установки завантажують на комп’ютер шахрайські програми.

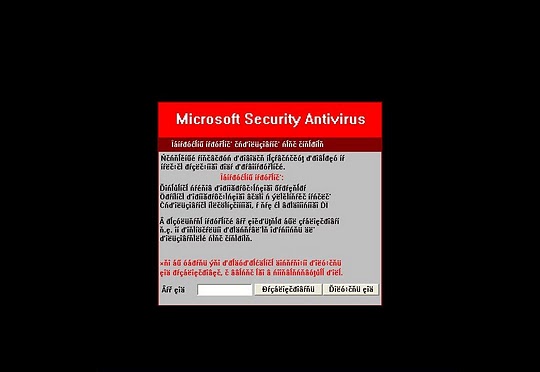

- комп’ютерні інфекції, які уособлюють компоненти системи. Популярним варіантом є фальшиве зараження Microsoft Security Essentials Alert , яке генерує повідомлення, що імітують законний антивірус Microsoft Windows Security Essentials. Повідомлення, очевидно, інформує про виявлення підробленого шкідливого ПО і просить його видалити. Після прийняття буде проведено швидке онлайн-сканування і запропоновано встановити один з антивірусів для видалення підроблених вірусів.

- при відвідуванні сайту нас просять виконати онлайн-сканування на наявність шпигунських програм. Цей підроблений сканер виявляє шкідливі організми на нашому комп’ютері та пропонує завантажити і встановити шахрайські програми для захисту. Ви повинні знати, що це всього лише фіктивний сканер, який дає аналогічні результати будь-кому, хто його використовує.

Спливаючі вікна, які повідомляють, що ваш комп’ютер заражений, і вас просять виконати онлайн-сканування, являють собою деякі зміни

Шахрайські програми, такі як довірені програми, дуже часто мають свої власні веб-сайти, які виглядають дуже надійними і часто є копіями веб-сайтів довірених додатків, але зі зміненим змістом. Сайт інформує про додатку, дає його функціональність, що дозволяє завантажити його, купити повну версію» … Однак термін служби такої сторінки короткий = вона стає недоступною.

Цілі і дії

Основне призначення цього типу програм, фішинг. Дуже часто розробники досягають успіху, тому що вони використовують людську наївність і, найголовніше, лякають користувачів повідомленнями про проблеми безпеки на своєму комп’ютері. Ситуація ускладнюється тим, що деякі повідомлення схожі до ступеня змішування з повідомленнями, що генеруються довіреними додатками. Необізнані користувачі, під впливом страху і бажання вирішити «проблеми», вносять свої платежі. Номери кредитних карт часто вкрадені, а також додаткове поширення троянів і інших шкідників.

Кожне шахрайське додаток імітує роботу довірених додатків безпеки / оптимізації системи = робить вигляд, що виконує свою роботу, тобто виконує передбачуване сканування на наявність вірусів, помилок на диску або в реєстрі. По завершенні відображається звіт, що містить неправдиву інформацію про виявлення вірусів / помилок на диску. Таке сканування зазвичай виконується дуже швидко, і виявляється кілька десятків вірусів або кілька сотень помилок в реєстрі і файли на диску. А для недосвідчених користувачів, чим більше виявлених загроз, навіть фіктивних, тим краще додаток.

Щоб вирішити всі ймовірні проблеми, ми закликаємо купити іншу програму або найчастіше «оновити до повної версії», що дозволяє усунути проблеми = ми повинні заплатити за видалення чого-те, чого насправді немає. Якщо ви хочете зробити оплату, відкриється спеціально підготовлена сторінка.

Найгіршим типом зараження є вимагач, який блокує систему, яка не дозволяє вам використовувати ваш комп’ютер до оплати, наприклад, повідомляє, що всі файли на диску заражені, і закликає вас придбати «чудо».

Деякі підроблені програми навіть мають свій відділ підтримки / допомоги у вигляді онлайн-консультантів для перевірки справжності свого продукту. Якщо творці вже використовують таку тактику, це означає, що їх бізнес для них вигідний (він наймає людей в технічний відділ) і ефективно вимагає гроші у необізнаних користувачів.

симптоми

Після установки в систему шахрайські програми почнуть генерувати різні повідомлення, що інформують про проблеми та загрози. Крім основних, помилкових результатів сканування у вікні програми, можуть бути такі варіанти:

- повноекранна інформація про зараження. Часто така ситуація виникає під час запуску системи, коли замість звичайного робочого столу процес підробленого додатки спочатку запускається в повноекранному режимі. Це також може бути вікно сканування.

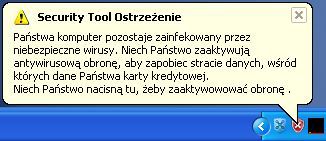

- повідомлення в системному треї.

Для підроблених антивірусів і шпигунських програм це може бути інформація такого типу:

Критичне попередження!

Критична система Увагу! Ваша система, ймовірно, заражена версією Trojan-Spy.HTML.Visafraud.a. Це може призвести до крадіжки паролів доступу до веб-сайту з Interner Explorer, Mozilla Firefox, Outlook і т. Д. Натисніть Так, щоб сканувати і видаляти загрози. (рекомендується) Попередження System Tool

Ваш комп’ютер заражений небезпечними вірусами. Активуйте антивірусний захист, щоб запобігти втраті даних і уникнути крадіжки даних вашої кредитної картки.

Натисніть тут, щоб активувати захист.

Попередження про шпигунське ПЗ!

Ваш комп’ютер заражений шпигунським ПО. Це може пошкодити ваші критично важливі файли або розкрити ваші особисті дані в Інтернеті. Натисніть тут, щоб зареєструвати свою копію ShieldSoldier і видалити шпигунські загрози з вашого комп’ютера.

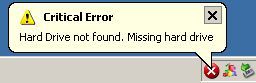

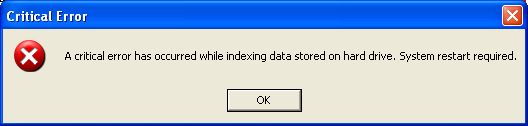

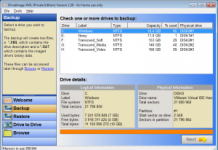

Підроблені програми оптимізації дисків будуть генерувати такі повідомлення:

Критична помилка!

Виявлені пошкоджені кластери жорсткого диска. Приватні дані в небезпеці. Критична помилка

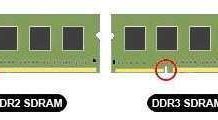

Використання оперативної пам’яті критично високо. Помилка оперативної пам’яті.

Критична Помилка

Windows не може знайти місце на жорсткому диску. Помилка жорсткого диска

Критична помилка!

Windows не вдалося зберегти всі дані файлу System32496A8300. Дані були втрачені. Ця помилка може бути викликана відмовою обладнання вашого комп’ютера.

Відновлення системи

Система була відновлена після критичної помилки. Потрібна перевірка цілісності даних і цілісності жорсткого диска.

- спливаючі попередження та оповіщення про те, що на вашому комп’ютері є серйозні загрози або атака з іншого комп’ютера. Приклади повідомлень:

Центр безпеки Оповіщення!

Оповіщення про проникнення!

Ваш комп’ютер атакований інтернет-вірусом. Це може бути атака з крадіжкою паролів, троянець-аналог і т. п.

Ви хочете, щоб SecureDefense блокував цю атаку? Увага!

Ваш комп’ютер використовується в якості спам-машини. Ви можете отримати позов за спам.

Ваш комп’ютер буде відключений від інтернету через спаму на інших комп’ютерах

Несанкціоноване віддалене з’єднання!

Ваша система здійснює несанкціоновану передачу персональних даних на віддалений комп’ютер!

Увага! Виявлена несанкціонована передача персональних даних! Це можуть бути ваші особисті дані кредитної картки, логіни і паролі, звички перегляду або інформація про завантажені вами файли.

Windows виявила проблему з жорстким диском.

Сталася помилка жорсткого диска при запуску програми.

Windows не може знайти блокнот. Переконайтеся, що ви правильно ввели ім’я, а потім повторіть спробу. Для пошуку файлу натисніть кнопку «Пуск», а потім натисніть кнопку «Пошук».

- уособлення компонентів системи:

Центр оновлення Windows

Центр безпеки

Модифікації в системі

Після установки шахрайське програмне забезпечення вносить різні зміни до реєстру, файли і системні налаштування. Найбільш поширені зміни:

- Зараження не дозволить вам завантажувати файли з Інтернету або переглядати веб-сайти. Потім ми повинні використовувати інший комп’ютер. Причиною може бути установка проксі-сервера і редагування файлу HOSTS. Симптом у журналах OTL – це записи типу:

R1 – HKCUSoftwareMicrosoftWindowsCurrentversioninternet Settings, ProxyServer = https = 127.0.0.1: 25401

O1 – хости: 74.125.45.100 4-open-davinci.com

- блокування дискових додатків від запуску. В залежності від типу зараження ми отримаємо повідомлення про те, що файл заражений яким-небудь шкідливим ПЗ або повідомлення про помилку на жорсткому диску. Тільки окремі програми можуть бути заблоковані, наприклад, кожне, яке сканує диск, або все. Це може бути захистом від легкого видалення інфекції.

- додатки створюють на диску нові файли з різними іменами і типами, які будуть виявлені програмою як шкідливі програми. Насправді це нешкідливі елементи.

- відключення деяких системних інструментів, таких як диспетчер задач, редактор реєстру і т. д.

- додаткове зараження новими шкідниками, наприклад, троянами

видалення

Докладні інструкції з видалення підроблених додатків можна знайти на спеціалізованих сайтах. Приклади:

https://www.bleepingcomputer.com/virus-removal/

https://www.anti-malware-blog.com/

https://www.spywareremove.com/index.php

https://forums.malwarebytes.org/index.php?showforum=39&prune_day=100&sort_by=ZA&sort_key=last_post&topicfilter=all&st=0

https://siri-urz.blogspot.com/

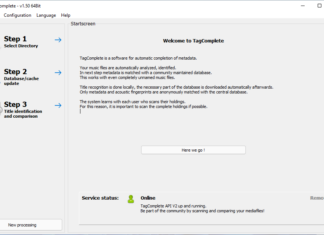

У випадках, коли немає додаткового зараження руткітами, дуже ефективні антишпигунські програми, які мають можливість видаляти підроблені програми. Тут ви повинні виділити програму Malwarebytes Anti-Malware, яка є більш новою версією старої програми RogueRemover. Повне сканування диску виявить і видалить всі відомі підроблені програми. Для підвищення ефективності видалення рекомендується запускати сканування в безпечному режимі. Крім того, перед запуском програми ми закриваємо всі підроблені процеси програми за допомогою інструменту RKill.

– програма, яка видаляє найбільш поширені підроблені антивіруси.

Відновлення пошкоджень, викликаних інфекцією:

- повноекранне повідомлення

Запуск вікна в повноекранному режимі не дозволить нам отримати доступ до робочого столу і використовувати комп’ютер. Як правило, нам доводиться чекати завершення процесу сканування і повернення до звичайного робочого столу. Ми можемо спробувати включити диспетчер задач, натиснувши комбінацію клавіш Ctrl, Alt і Del і завершити процес додатки. Вікно має закритися. Тепер виберіть пункт меню Файл >>> Нове завдання (Виконати …) >>> уведіть explorer.exe щоб повернути робочий стіл у нормальний стан.

Якщо під час завантаження з’являється повноекранне вікно, нам потрібно відновити оболонку Explorer до її запуску за замовчуванням. Для цього ми імпортуємо запис до реєстру:

Редактор реєстру Windows, версія 5.00[HKEY_CURRENT_USERSПрограммное обеспечениеMicrosoftWindows NTCurrentVersionWinlogon]"Shell" = -[HKEY_LOCAL_MACHINESOFTWAREMicrosoftwindows NTCurrentVersionWinlogon]"Shell" = "Explorer.exe"

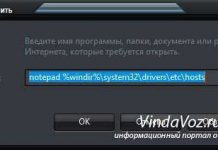

- відновити файл HOSTS

Файл HOSTS – функції та відновлення за замовчуванням

Якщо зараження змінило права доступу до файла, ми не зможемо видалити / змінити його. Ми готуємо і запускаємо файл .bat (вставляємо вміст в Блокнот і зберігаємо файл з розширенням .bat):

@ ехо выключеноесһо, Y | cacls "% WinDir% system32driversetchosts" / G кожен: fattrib -s -h -r "% WinDir% system32driversetchosts"

Файл надасть дозволу для всіх користувачів «Повний доступ» і видалить атрибути. Ми видаляємо старий файл і вставляємо новий за замовчуванням.

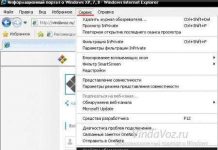

- видалення проксі-сервера в Internet Explorer

ми запускаємо комп’ютер у безпечному режимі з підтримкою мережі >>> запускаємо Internet Explorer >>> меню Сервіс >>> Властивості оглядача >>> вкладка підключення >>> натискаємо кнопку Настройки локальної мережі >>> у розділі Проксі-сервер зніміть прапорець Використовувати проксі-сервер для LAN >>> підтвердіть з допомогою OK.